Los ataques de ransomware irán a más en 2020 y las grandes empresas sufrirán chantajes con sus documentos confidenciales, según los expertos en ciberseguridad

- Según Check Point, las empresas españolas reciben más de 400 ciberataques a la semana.

- En los últimos meses del año 2019 los ataques con ransomware han afectado a más grandes empresas.

- Prosegur, Everis, Prisa o Vithas son algunos de los casos recientes que han sufrido estos ataques que encriptan sus documentos.

- Los expertos coinciden en advertir que en 2020 los ataques de ransomware que piden rescates económicos para desencriptar los archivos irán un paso más allá.

- Los atacantes harán chantajes para que las empresas paguen si no quieren ver documentos confidenciales filtrados.

- Descubre más historias en Business Insider España.

La palabra ransomware se va a escuchar muy a menudo en 2020.

Así lo están advirtiendo grandes empresas de ciberseguridad afincadas en España, como ESET o Check Point. Sacan las mismas conclusiones que el reciente informe de McAffee en el que incluye sus predicciones para el año que viene: los ataques con ransomware van a evolucionar, y lo va a hacer a peor.

En España los meses de octubre y noviembre han dejado un reguero de importantes víctimas. Comenzó con el Ayuntamiento de Jerez, que dejó al cuerpo municipal sin poder trabajar durante varios días debido a que los equipos se habían suspendido. Tuvieron que intervenir incluso técnicos del Centro Criptológico Nacional, el CCN.

La cosa fue a más cuando la consultora Everis también se vio afectada por un ataque de este tipo. En esta ocasión, la infección, según ha detallado ESET en su último barómetro mensual, parecía encajarse dentro de un ataque con el virus Bitpaymer. Este programa malicioso comenzó a encriptar los archivos de la empresa modificando su extensión por .3v3r1s, lo que invitó a pensar que el ataque era dirigido.

Prosegur fue la última gran empresa española en verse afectada por un ataque informático de este tipo.

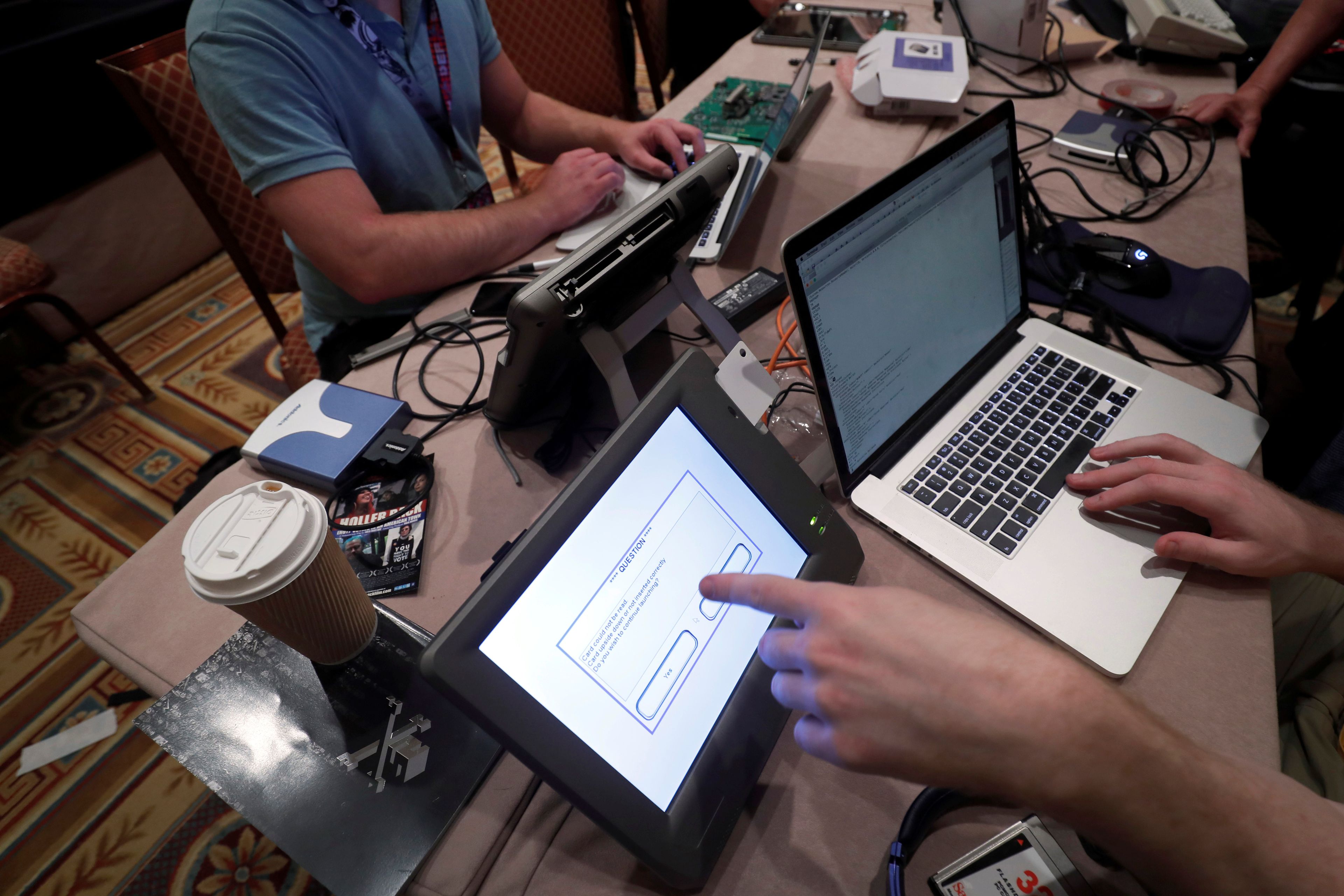

Qué es un ataque informático con ransomware

El término inglés ransom hace referencia a un rescate. Como en un secuestro. Los ataques con ransomware son ataques informáticos que se realizan mediante un programa malicioso —un malware— que en este caso encripta los archivos de la máquina afectada. El atacante se pone después en contacto con su víctima mediante una nota de secuestro por la que se invita a pagar un rescate para recuperar dichos documentos.

Aunque hay varias, hay una fórmula bastante habitual por la que los delincuentes pueden infectar un terminal con ransomware. "Mediante un archivo adjunto al correo. En los últimos meses hemos detectado que se están empleando descargadores de ransomware, camuflados en un documento común, normalmente ofimático". Así lo explica Josep Albors, responsable de concienciación e investigación en ESET España.

También entra en juego el phising, un tipo de estafa muy habitual en internet por la que los usuarios acceden a una página web o a un correo electrónico aparentemente legítima y rellenan un formulario, pinchan en un enlace o descargan un archivo —malicioso—. El problema es que no es la web legítima, sino una página impostora que se está haciendo pasar por la real.

Por ello, no es raro ver cómo grandes ataques de ransomware estallan porque un trabajador ha abierto un documento en su correo pensando que se trataba de una factura pendiente o de un currículum.

El problema para Eusebio Nieva, director técnico de Check Point para España y Portugal, es que "hace unos años picabas en un phising y te infectabas tú. Eso ahora ha cambiado". "Ahora un ordenador infectado busca conectarse a la red local e infectar equipos adyacentes".

En 2017 hubo un punto de inflexión. WannaCry fue el nombre del gusano que infectó miles de ordenadores y cientos de empresas en decenas de países en ese año. Los atacantes consiguieron recaudar, según algunas estimaciones publicadas en los medios, hasta 140.000 dólares en rescates cobrados con criptomonedas. Fue el momento en el que se empezó a hablar de ransomware.

Por qué en 2020 los ataques de ransomware irán a peor

Este tipo de ciberataques han copado titulares en los últimos meses de 2019. Aunque Josep Albors matiza: "No es que ahora haya más ataques, lo que pasa es que ahora afectan a empresas más potentes".

Además, aunque Albors zanja que la mayoría de este tipo de ataques se suelen dar por parte de ciberdelincuentes, Eusebio Nieva sí admite que un reducido porcentaje de casos se traduce en espionaje industrial. Compañías privadas atacándose las unas a las otras. "Existen, por supuesto".

De hecho, relata el caso de un ataque mediante denegación de servicios (DDoS). Podría entenderse como un asedio a un servidor haciéndole colapsar mediante muchas peticiones y visitas de datos. Los atacantes aprovechan esa distracción para lanzar el ransomware.

Las predicciones para 2020 de McAffee Labs son tajantes. "Para entonces, prevemos que la penetración selectiva en las redes corporativas seguirá creciendo, y en última instancia, dará paso a ataques de extorsión en dos etapas". En otras palabras: habrá más ataques a compañías.

"Los ciberdelincuentes lanzarán un ataque de ransomware paralizante, extorsionando a las víctimas para recuperar sus archivos. En la segunda etapa, los delincuentes atacarán nuevamente a las víctimas mientras se están recuperando, pero en esta ocasión la extorsión será amenazando con revelar datos confidenciales robados".

¿Por qué irán a más? Todos los expertos en ciberseguridad desaconsejan pagar el rescate, e incluso existen herramientas gratuitas desarrolladas por estas firmas y por las autoridades y policías de toda Europa para tratar de desencriptar archivos. Pero no hay forma: "Estos ataques se siguen produciendo porque siguen siendo rentables", explica Nieva.

Aun con todo, Nieva considera que los atacantes son "vagos" porque "intentan usar el menor número de tecnología posible que maximice su beneficio". Pero la carrera en el sector de la ciberseguridad todavía no se detiene. Mientras mejoran los detectores de malware y se descifran los archivos encriptados, los atacantes ya buscan otras fórmulas para perpetuar su negocio.

Cuáles son los protocolos para defenderse del ransomware

Getty Images

Una muestra de la evolución de los programas de ransomware es el uso de un antiguo troyano bancario, Emotek, que ha evolucionado hasta convertirse en un distribuidor de ransomware. El Centro Criptológico Nacional, el CCN, es una entidad dependiente del CNI que ya lanzó una alarma sobre este dúo de malwareen octubre. Fue el que afectó al Ayuntamiento de Jerez.

De hecho, en aquella ocasión el CCN tuvo que desplazar a técnicos para resolver el problema técnico. Mientras tanto, dependencias municipales quedaron sin poder prestar su servicio a los vecinos.

Ahora, el CCN celebra las XIII Jornadas del CCN-CERT —equipo de respuesta de emergencia técnica del CCN—. Arrancarán el miércoles y acudirán tanto ESET como Check Point. "La labor del CCN es coordinar todo el sector", detalla Nieva, y abunda en la "colaboración público-privada", remacha Albors.

Será una jornada clave para preparar los desafíos en ciberseguridad del año 2020. Check Point ha recogido hasta 436 ciberataques a la semana a empresas españolas, según un reciente informe que han distribuido a medios de comunicación. Pero esta no es la única amenaza.

2020 será el año de la ciberseguridad también por los deepfakes, los criptojacking —virus que minan criptomonedas en tu dispositivo sin que tú lo sepas—, la implantación de las redes 5G... Mientras tanto, también según Check Point, España ha sido este año uno de los diez países que más riesgo corren de infección por malware.

Entre tanto, Albors, de ESET; y Nieva, de Check Point, inciden en lo mismo: prevención.

Otros artículos interesantes:

Descubre más sobre Alberto R. Aguiar, autor/a de este artículo.

Conoce cómo trabajamos en Business Insider.