El gobierno ruso está manipulando el sistema GPS para enviar datos de navegación falsos a miles de barcos

- Los rusos están pirateando el sistema global de navegación por satélite (GNSS) a gran escala para confundir a miles de barcos y aviones sobre dónde están, según un estudio del Centro de Defensa Avanzada (C4AD).

- Las fuerzas de seguridad, el transporte marítimo, las aerolíneas, las centrales eléctricas, tu teléfono móvil y cualquier otra cosa que dependa de la sincronización de la hora y la ubicación por GPS son vulnerables al pirateo del sistema global de navegación por satélite (GNSS).

- Toda la infraestructura crítica de Reino Unido depende de los sistemas GNSS y GPS, según un informe encargado por la Agencia Espacial del Reino Unido.

- La residencia veraniega del presidente ruso Putin está protegida por un sistema GNSS que ayuda a crear una zona de exclusión aérea sobre su inmensa mansión de estilo italiano.

- El equipo informático para interferir las señales del GNSS cuesta alrededor de 300 dólares.

- Visita BusinessInsider.es para descubrir más historias.

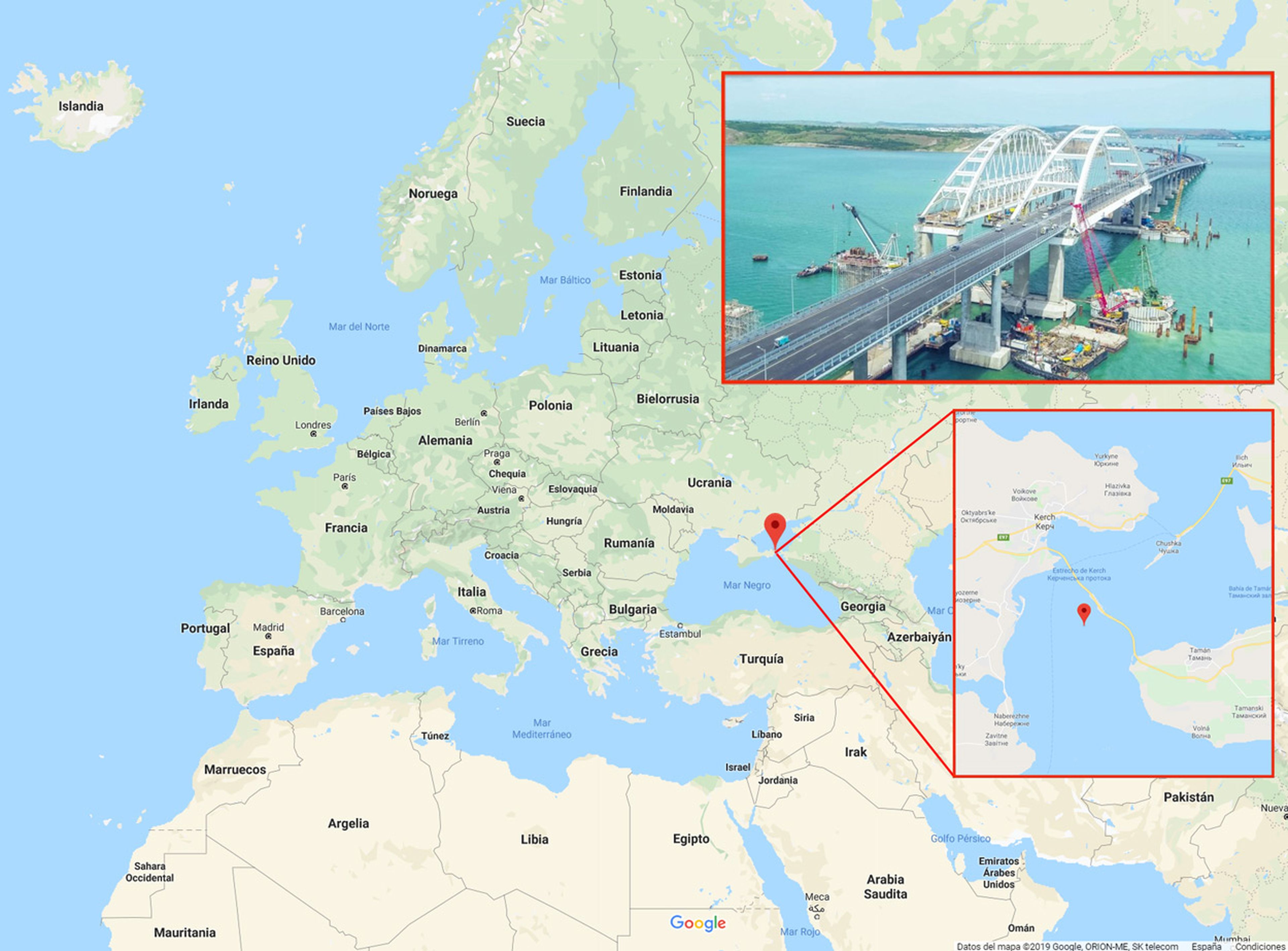

El 15 de mayo de 2018, bajo un cielo soleado, el presidente ruso Vladimir Putin condujo un camión de color naranja brillante en un convoy de vehículos para festejar la apertura del puente sobre el estrecho de Kerch de Rusia a Crimea. Con 17 kilómetros de longitud, es ahora el puente más largo de Europa o de Rusia.

Mientras Putin cruzaba el puente algo extraño sucedió. Los sistemas de navegación por satélite en las salas de control de más de 24 buques fondeados en las inmediaciones comenzaron de repente a mostrar información falsa sobre su ubicación. Sus sistemas GPS les dijeron a sus capitanes que estaban anclados a más de 65 kilómetros de distancia, en tierra, en el aeropuerto de Anapa.

No fue un fallo aleatorio, según el Centro de Defensa Avanzada formado por expertos en seguridad. Fue un plan deliberado para dificultar que alguien pudiera rastrear a Putin, de acuerdo al C4AD.

"Todas las infraestructuras nacionales críticas dependen en cierta medida del GNSS", y los rusos han empezado a hackearlo

Los rusos han empezado a hackear el sistema global de navegación por satélite (GNSS) a gran escala para confundir a miles de barcos y aviones sobre dónde están, según un estudio de señales GNSS falsas realizado por el C4AD.

El GNSS comprende la constelación de satélites internacionales que orbitan la Tierra. El Sistema de Posicionamiento Global (GPS) de Estados Unidos, el sistema Beidou de China, el GLONASS de Rusia y el programa Galileo de Europa forman parte del GNSS.

Tu teléfono móvil, los cuerpos y fuerzas de seguridad, el transporte marítimo, las aerolíneas y las centrales eléctricas —cualquier cosa que dependa de la sincronización de la hora y la ubicación del GPS— son vulnerables al pirateo informático del GNSS.

"Todas las infraestructuras nacionales críticas dependen en cierta medida de los GNSS, siendo las comunicaciones, los servicios de emergencia, las finanzas y el transporte usuarios especialmente intensivos", explica un informe encargado por la Agencia Espacial del Reino Unido.

Un ataque que fuera capaz de deshabilitar el GNSS en Reino Unido, por ejemplo, costaría más de 1.000 millones de libras esterlinas (unos 1.150 millones de euros) cada día que el sistema estuviera caído, de acuerdo con el informe.

La interferencia, el bloqueo o la falsificación de señales GNSS por parte del gobierno ruso es "más indiscriminada y persistente, de mayor alcance y más diversa geográficamente de lo que se sugería en informes públicos anteriores", según el Resumen semanal de inteligencia de Digital Shadows, un servicio de supervisión de ciberseguridad.

Casi 10.000 incidentes de buques a los que se enviaron datos de localización erróneos

El estudio del C4AD sostiene que:

- 1.311 buques civiles se han visto afectados.

- Se han notificado o detectado 9.883 incidentes.

Hasta hace un par de años, el C4AD creía que los rusos usaban las interferencias en el GNSS o la suplantación de identidad para ocultar el paradero del presidente Putin.

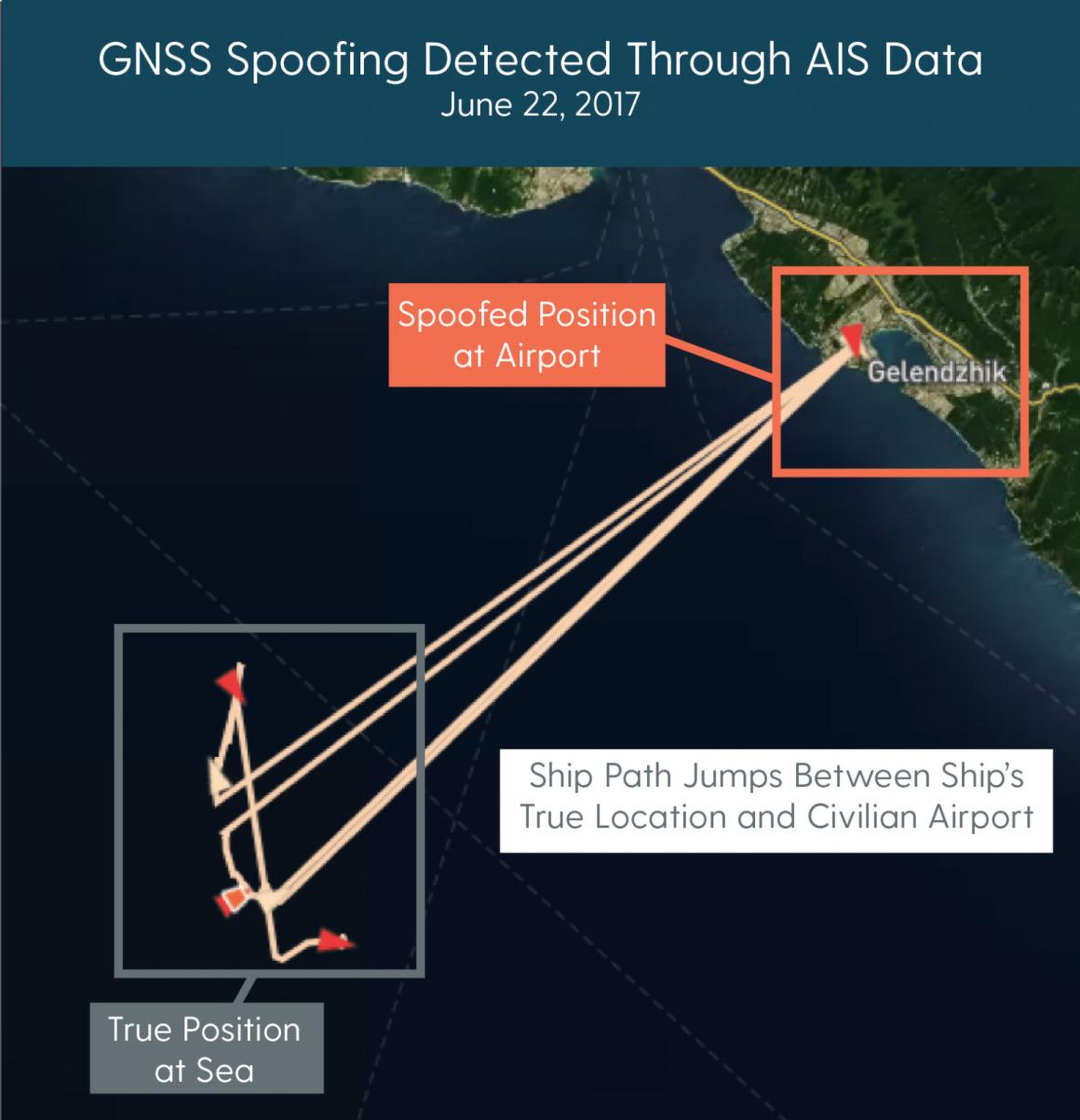

Por ejemplo, una amplia zona sobre el Cabo Idokopas, cerca de la ciudad de Gelendzhik en la costa del Mar Negro de Rusia, parece estar dentro de una zona de falsificación GNSS permanente. Se cree que justo ahí está la residencia de verano de Putin. La zona cuenta con una amplia y lujosa mansión privada: "un gran palacio italiano, varias plataformas para helicópteros, un anfiteatro y un pequeño puerto", dice el C4AD.

Es el único hogar privado en Rusia que disfruta del mismo nivel de protección del espacio aéreo y de interferencia sobre el GNSS que el Kremlin.

"Las fuerzas rusas han desarrollado unidades móviles de interferencia GNSS para proteger al presidente ruso"

"La ubicación geográfica de los incidentes de suplantación de identidad se ajusta estrechamente a los lugares donde Vladimir Putin estuvo realizando visitas internas y en el extranjero, lo que sugiere que las fuerzas rusas han desarrollado unidades móviles de interferencia GNSS para proporcionar protección al presidente ruso". Los incidentes también coinciden con la ubicación de los recursos militares y gubernamentales rusos. Aunque en algunas áreas el motivo probablemente era restringir el acceso u obstruir a militares extranjeros", según Digital Shadows.

Los buques que navegan cerca de Gelendzhik han informado de que han recibido datos de navegación falsos en sus sistemas de satélite. "En junio de 2017, el capitán del buque mercante Atria presentó pruebas directas de las actividades de falsificación del GNSS frente a las costas de Gelendzhik (Rusia), cuando los sistemas de navegación a bordo del buque indicaban que estaba situado en el centro del aeropuerto de Gelendzhik, a unos 20 km de distancia. Más de otras dos docenas de buques reportaron interrupciones similares en la región ese día", dice C4AD.

Un superyate de 80 millones de dólares fue desviado de su curso por un dispositivo del tamaño de un maletín

La mayoría de los incidentes se han registrado en Crimea, el Mar Negro, Siria y Rusia.

Tal vez lo más inquietante es que el equipo de suplantación de identidad GNSS está prácticamente al alcance de cualquiera por sólo unos pocos cientos de dólares.

"En el verano de 2013, un equipo de investigación de la Universidad de Texas en Austin (UT) secuestró con éxito los sistemas de navegación GPS a bordo de un superyate de 80 millones de dólares utilizando un dispositivo de 2.000 dólares del tamaño de un pequeño maletín. El ataque experimental obligó a los sistemas de navegación del barco a transmitir información falsa de posicionamiento al capitán del barco, quien posteriormente hizo ligeras correcciones de rumbo para mantener el barco aparentemente en el buen camino", informó el C4AD.

Desde entonces, el coste de un dispositivo de falsificación GNSS se ha reducido a unos 300 dólares, según C4AD, y algunas personas incluso lo han estado utilizando para hacer trampas en Pokemon Go.

Otros artículos interesantes:

Conoce cómo trabajamos en Business Insider.