Una empresa gallega 'desnuda' al peligroso grupo de ciberespías rusos que estuvo tras los hackeos al CSIC español o a Hillary Clinton en EEUU

Bill Oxford/Getty

- Tarlogic, una firma de ciberseguridad con sede en Santiago de Compostela y Madrid, acaba de 'desnudar' a un peligroso grupo de ciberespías vinculados a Rusia.

- Con sus hallazgos, los asaltantes de Fancy Bear, responsables de ataques al CSIC español o a la campaña de Hillary Clinton en EEUU, están un poco más desnudos.

Internet ha democratizado el acceso al talento de todo el mundo, y esto también se hace notar en la industria de la ciberseguridad. Antes, algunos estudios solo podían realizarlos departamentos de inteligencia de potencias mundiales con acceso a herramientas sofisticadas.

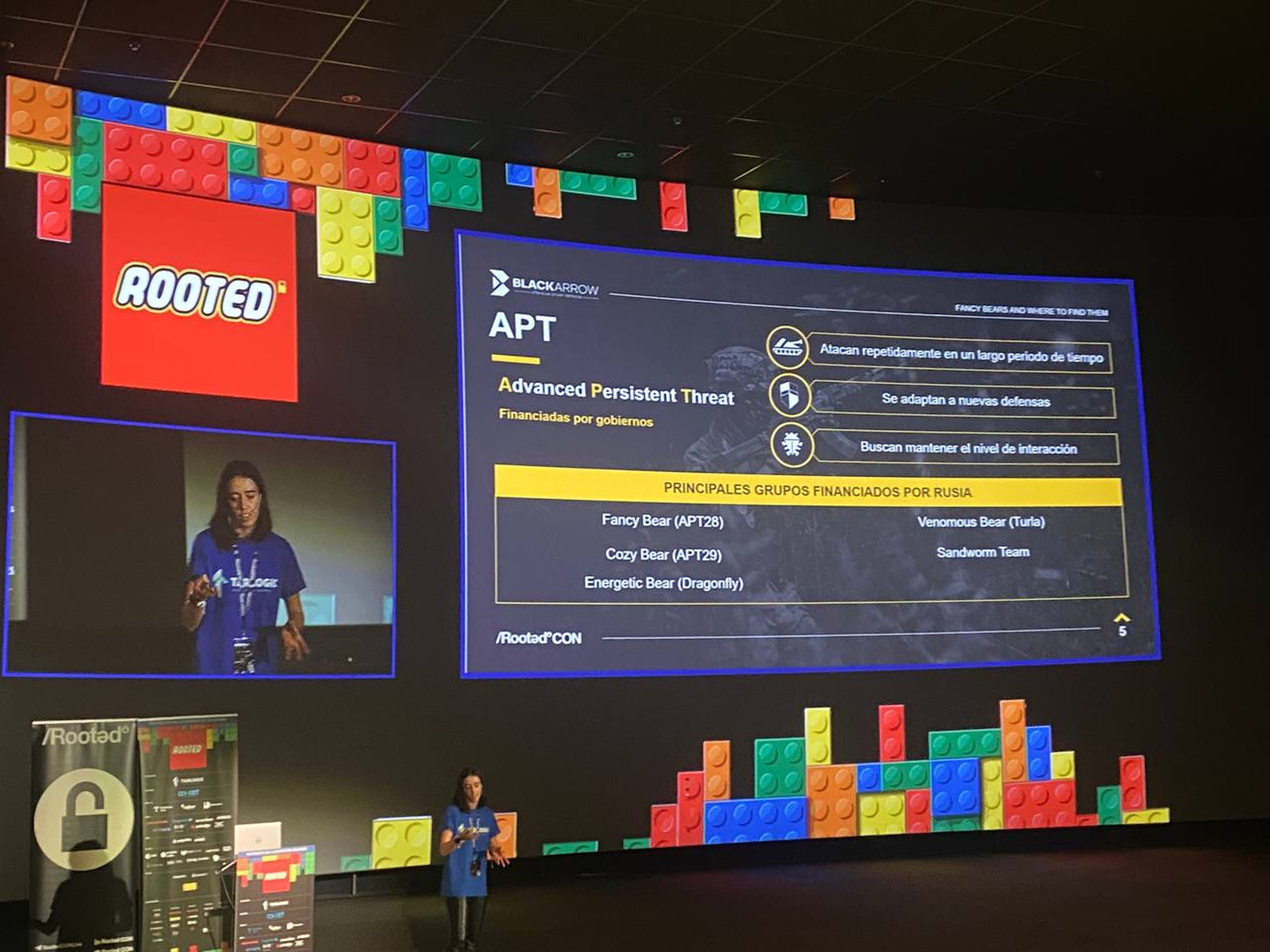

Ahora, una empresa gallega de ciberseguridad llamada Tarlogic acaba de poner en jaque a uno de los colectivos de ciberespías más peligrosos del mundo. El escenario en el que ha compartido sus hallazgos no ha sido otro que la RootedCON, el mayor congreso de ciberseguridad de España.

Ana Junquera Méndez, investigadora de amenazas de BlackArrow, la división de servicios ofensivos y defensivos de Tarlogic Security, ha presentado este jueves una extensa investigación sobre Fancy Bear, una organización de cibermercenarios que muchos expertos vinculan desde hace años con el GRU, el Departamento Central de Inteligencia de la Federación Rusa.

Fancy Bear es una amenaza persistente avanzada, el término con el que la industria bautiza estos organismos que pueden estar patrocinados por países. Cada amenaza persistente avanzada recibe un código, y en el caso de este Fancy Bear —que también han sido conocidos como Sednit, Pawn Storm, Sofacy Group o Tsar Team— es el APT28.

Pero por lo que verdaderamente son conocidos los miembros de Fancy Bear es por estar detrás de ciberataques de calado. Uno de los más recientes afectó al Centro Superior de Investigaciones Científicas, el CSIC español. Pero llevando la vista atrás también se vinculan sus acciones con el robo y filtrado de correos electrónicos de la campaña demócrata en EEUU.

En otras palabras: Fancy Bear es el organismo que pudo estar detrás del hackeo a los correos electrónicos de la entonces candidata Hillary Clinton, uno de los detonantes que sirvieron para que autoridades estadounidenses acusaran al Kremlin de haber pretendido realizar una injerencia contra las elecciones norteamericana apenas meses antes de que Donald Trump fuera elegido presidente.

Los descubrimientos de Tarlogic servirán para prevenir nuevos ataques de Fancy Bear

Tarlogic

La industria de la ciberseguridad tiene mucho de folclore y a menudo estas amenazas persistentes avanzadas o APT —organizaciones de hackers posiblemente patrocinados por potencias extranjeras— reciben nombres relacionados con sus plausibles países de origen. Por eso muchas APT chinas son bautizadas como Panda, y estas rusas como Bear —oso, en inglés—.

Los hallazgos de Junquera como investigadora de amenazas de BlackArrow y Tarlogic, sin embargo, van mucho más lejos del nombre con el que estos piratas informáticos pueden ser conocidos en todo el planeta. Las conclusiones de la experta en ciberseguridad podrían servir para prevenir futuros ataques informáticos de Fancy Bear.

De esta manera, Junquera ha explicado en su intervención en la RootedCON cómo Fancy Bear emplea herramientas desarrolladas por ellos mismos para buscar y detectar vulnerabilidades en programas tan utilizados como Microsoft Office. De esta manera, Tarlogic ha encontrado —y catalogado— más de 20 programas creados por Fancy Bear para esos espurios fines.

Entre todo el malware desarrollado por esta APT rusa, Tarlogic destaca desde downloaders —programas maliciosos que aparentemente son inocentes pero en realidad están descargando más malware en el equipo de su víctima—, backdoors —herramientas que abren puertas traseras en los mismos equipos— o rootkits para ejecutar actividad maliciosa sin que la víctima se dé cuenta.

De esta manera, gracias a múltiples utilidades como las citadas, los operadores de Fancy Bear pueden atacar a grandes compañías y gobiernos engañando a miembros de sus plantillas. Una vez dentro de los sistemas de su objetivo, pueden escalar sus privilegios de acceso en la red para tomar el control, sustraer datos e inyectar más programas maliciosos.

Por qué esta investigación ha tenido éxito donde otras no

Cuando se produce un ataque informático, este deja rastro. Por eso, analistas de ciberseguridad tratan de identificar cómo se produce cada asalto analizando indicadores de compromiso o IoCs. El problema, ha reconocido la propia investigadora durante su charla, es que Fancy Bear es un colectivo lo suficientemente sofisticado como para tratar de ocultar su rastro modificando esos IoCs.

Por eso, Junquera y su equipo analizaron ne su lugar las tácticas, técnicas y procedimientos, los TTPs que se han podido extraer de cada intervención que se ha asociado a esta APT rusa. De esta manera, la firma de ciberseguridad gallega ha logrado detallar las últimas fases de la cadena de compromiso de los ataques de la organización.

Con el trabajo de Tarlogic ahora es posible comprender mejor cómo Fancy Bear elude las ciberdefensas de sus víctimas o cómo recopila y roba información, con lo que prevenir que estos asaltos se vuelvan a repetir por parte de los mismos asaltantes se convierte en una posibilidad.

La red y la industria de la ciberseguridad evidencian que el talento se ha democratizado y el terreno de juego permite jugar de tú a tú tanto a peligrosos piratas informáticos asociados a Rusia como a una empresa española que trabaja segurizando y protegiendo firmas del Ibex 35.

Sin embargo, lo que también revela el mundo de la seguridad informática es que lo que hoy es una certeza mañana puede saltar por los aires. Las técnicas de Fancy Bear empleadas hasta ahora son algo más conocidas. Las que empleen a partir de mañana supondrán un nuevo problema.

Conoce cómo trabajamos en BusinessInsider.

Etiquetas: Trending, Rusia, Privacidad, Política internacional, Guerra en Ucrania, Ciberguerra, Ciberseguridad