MásMóvil niega que hayan robado datos y destaca que el incidente ha afectado "a servidores sin importancia": así estafan los atacantes con REvil

Juan Medina/Reuters

- MásMóvil confirma que el ataque de REvil ha afectado "a servidores sin importancia" y desmiente que hayan robado datos, tal y como reivindicaron los ciberdelincuentes.

- La transcripción de unas negociaciones entre REvil y una de sus víctimas revelan cómo esta banda a menudo miente afirmando que han robado datos.

- Descubre más historias en Business Insider España.

Este miércoles por la tarde los ciberdelincuentes que operan un ransomware conocido como REvil o Sodinokibi anunciaron en su página web que habían asaltado los sistemas informáticos de MásMóvil.

La operadora defiende este jueves en declaraciones a Business Insider España que el incidente ha afectado "a servidores sin importancia" y destaca que "no han robado nada". "Parece que no es nada serio", defienden fuentes de la compañía.

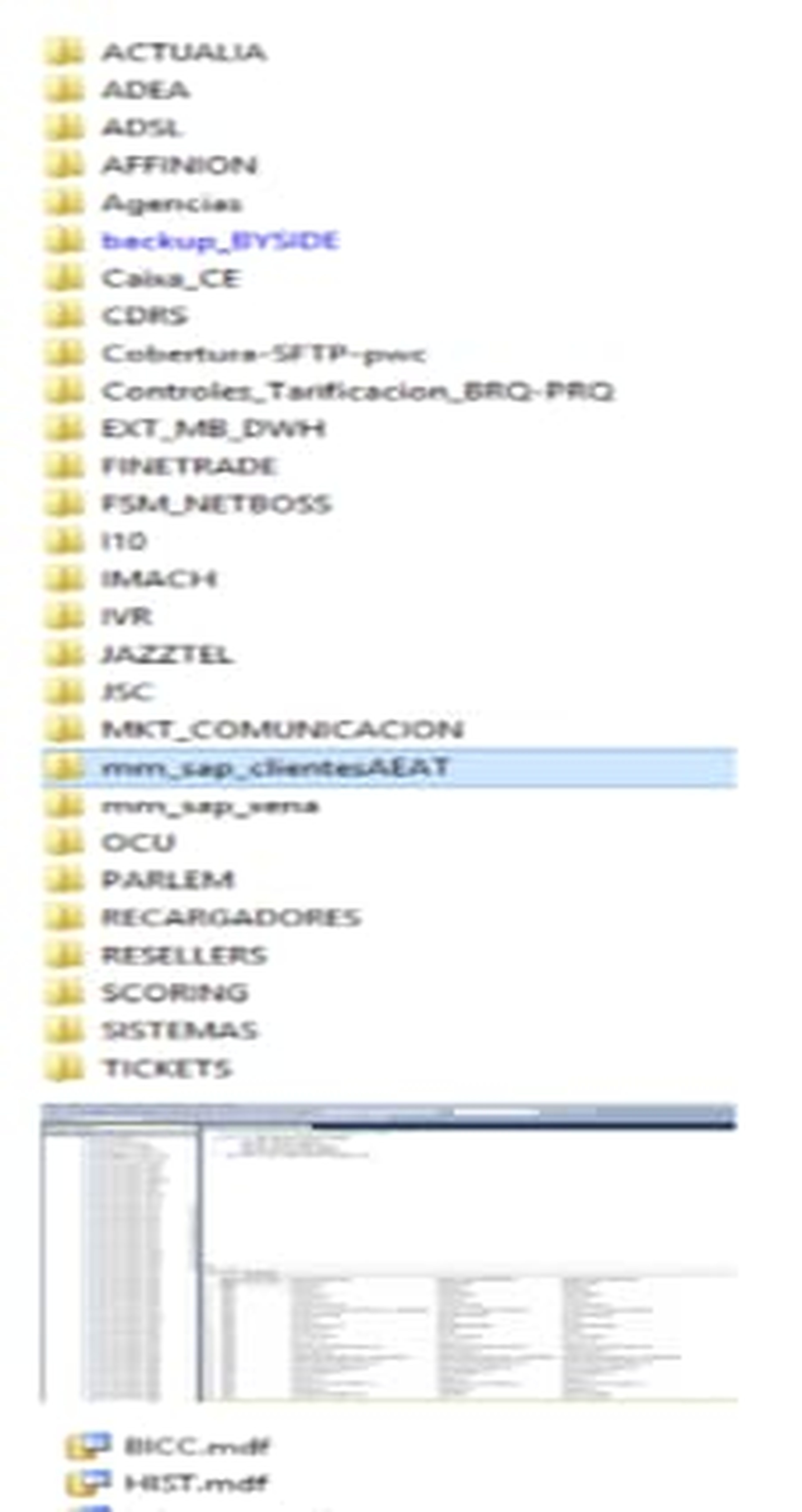

En la reivindicación de su asalto, los criminales informáticos que operan este código malicioso reivindicaban que habían robado "las bases de datos y otra información importante" a MásMóvil y adjuntaban una serie de capturas de pantalla a modo de "prueba", como avanzó en primicia Business Insider España. En los pantallazos se pueden leer distintas carpetas que contendrían, según estos criminales, información confidencial de la operadora.

BI España

La primera reacción de la operadora este miércoles fue asegurar que no habían afectado a la operativa de la compañía. Tras una investigación preliminar, la teleco asegura que el incidente habría afectado a "servidores sin importancia" y llama a la calma al asegurar que estos delincuentes no han robado nada.

Pero, ¿quiénes son los criminales informáticos detrás de REvil? REvil es una de tantas cepas conocida de ransomware, un tipo de código dañino cuyo propósito inicial es penetrar en las redes informáticas de las organizaciones a las que atacan. Cuando un ransomware consigue 'colarse' en los sistemas de uno de sus objetivos, trata de desplazarse lateralmente y elevar sus privilegios y permisos dentro de las redes.

Su objetivo es impactar así en el mayor número posible de dispositivos conectados a una sola red. Cuando se ha propagado lo suficiente, un ransomware al uso lo que hace es comenzar a cifrar los archivos de sus víctimas con la intención de dejar sus datos y sus equipos inutilizables. Se quedarán así hasta que la empresa o administración que sufra el incidente no pague un rescate en criptomonedas. A cambio del rescate, los operadores del ransomware distribuyen un "antídoto".

Desde el año pasado mucho de estos ataques con ransomware han aumentado su gravedad, hasta el punto de que durante estos procesos comienzan a robar información sensible de sus víctimas. Si sus dianas no pagan para recobrar la normalidad, pagarán para evitar que esa información sensible no se filtre por la red.

El colectivo de criminales que desarrolla el ransomware REvil podría estar en suelo ruso, según destaca el analista de ciberseguridad de Emsisoft, Brett Callow, en declaraciones a Business Insider España. Callow fue uno de los primeros en dar la voz de alarma ante el posible ciberataque que habría sufrido MásMóvil este miércoles.

Callow también destaca que es imposible saber qué afiliados han sido los que han estado detrás del incidente, eso sí. Los desarrolladores podrían ser rusos, pero el ransomware se ha convertido en toda una industria criminal. Los programadores de este tipo de armas informáticas ofrecen sus servicios a terceros, "afiliados". En otras palabras: ejecutan ataques bajo encargo. De este modo, el botín que pueda salir del rescate se reparte mediante comisiones entre quienes ordenan el ataque y quienes ponen los medios técnicos necesarios para ello.

REvil se ha convertido, de esta manera, en una de las mafias de ciberdelincuentes más peligrosas. En una página web publicada en la dark net anuncian sus ciberataques con el objetivo de presionar a sus víctimas a pagar el rescate. REvil, cuyo ransomware también se conoce como Sodinokibi, ya afectó el año pasado a un prestigioso bufete de abogados estadounidense del que reivindicaron el robo de documentos sensibles que atañían a personalidades como el expresidente Donald Trump, Lady Gaga, Robert De Niro o Madonna.

También son viejos conocidos en España: el año pasado atacaron a Adif, la entidad pública que pone la red ferroviaria en territorio nacional. Como la organización decidió no pagar el rescate, REvil cumplió su amenaza y publicó decenas de gigas de datos confidenciales de la compañía en la red.

REvil también miente: a veces aseguran haber robado datos que no han sustraído

El blog Data Breaches publicaba también este miércoles una entrada en la que se demostraba cómo mienten los ciberdelincuentes. "Si todavía piensas que puedes negociar con REvil y recuperar tus archivos, lee esto primero", se titula el artículo. Un artículo que incluye la transcripción literal de una conversación entre una víctima del colectivo y los propios ciberdelincuentes, y que da indicios de algo:

REvil asegura que ha robado información, pero no siempre es cierto. La conversación se sucede así:

Víctima: Vale, dejad que hable con mi jefe y me pongo en contacto con vosotros.

Víctima: Solo para dejarlo claro: ¿el pago nos conseguiría la herramienta para descifrar todos nuestros ordenadores?

REvil: Por supuesto.

Víctima: Vale. Estamos reuniendo el dinero. ¿Cogisteis archivos de nuestros ordenadores? ¿Cuánto tardará en llevar la herramienta antídoto después de que pagamos?

REvil: Unos minutos.

Víctima: Está bien saberlo, pero mi jefe todavía quiere saber si cogisteis o no archivos de nuestros ordenadores antes de que enviemos el dinero.

REvil: Cogimos vuestros datos.

Víctima: ¿Qué cogisteis?

REvil: Llevará más de un mes analizar los datos. Si lo que necesitas es información, abandona esta conversación.

Víctima: Queremos seguir adelante con el pago por el descifrador, pero solo quremos entender qué datos se robaron porque podría afectar a nuestros clientes y nos preocupamos por ellos. Si nos podéis dar una lista de archivos, nos ayudaría. ¿Podéis confirmar que la dirección del criptomonedero es XXX? ¿Nos ayudaréis si algo sale mal en el proceso de descifrado?

Víctima: Queremos hacer el pago hoy si nos confirmáis la dirección del monedero, no queremos enviar el dinero a la dirección equivocada.

REvil: XXX, sí, es la dirección correcta.

Víctima: Gracias por la confirmación.

Víctima: Estamos listos para proceder el pago. ¿Nos podéis enviar una lista directorio con todos los archivos que exfiltrasteis?

REvil: Por supuesto.

(...)

Víctima: Vale, hemos enviado 0,77 bitcoin, por favor, confirmad que los habéis recibido en cuanto os llegue.

REvil: Confirmamos.

REvil: Sí para toda la red. Esperando 3 confirmaciones.

Víctima: Estamos probando la herramienta de descifrado ahora mismo. Antes confirmasteis que enviaríais una lista con los archivos que cogisteis. ¿La podéis mandar ya?

Víctima: Estamos intentando descifrar los archivos, pero habéis cambiado la contraseña de nuestro administrador del dominio y no podemos seguir sin la nueva. ¿Nos podéis decir cuál es la contraseña nueva?

REvil: Esperad por la respuesta.

Víctima: ¿Tenéis la contraseña? No podemos descifrar los sistemas sin ella.

REvil: Esperad por la respuesta.

REvil: 123456seX

Víctima: Ha funcionado, gracias. Todavía estamos descifrando los sistemas. ¿Tenéis algún directorio con los archivos que cogisteis?

REvil: No cogimos ningún dato.

Conoce cómo trabajamos en BusinessInsider.

Etiquetas: Trending, España, MásMóvil, Telecomunicaciones, Ciberseguridad