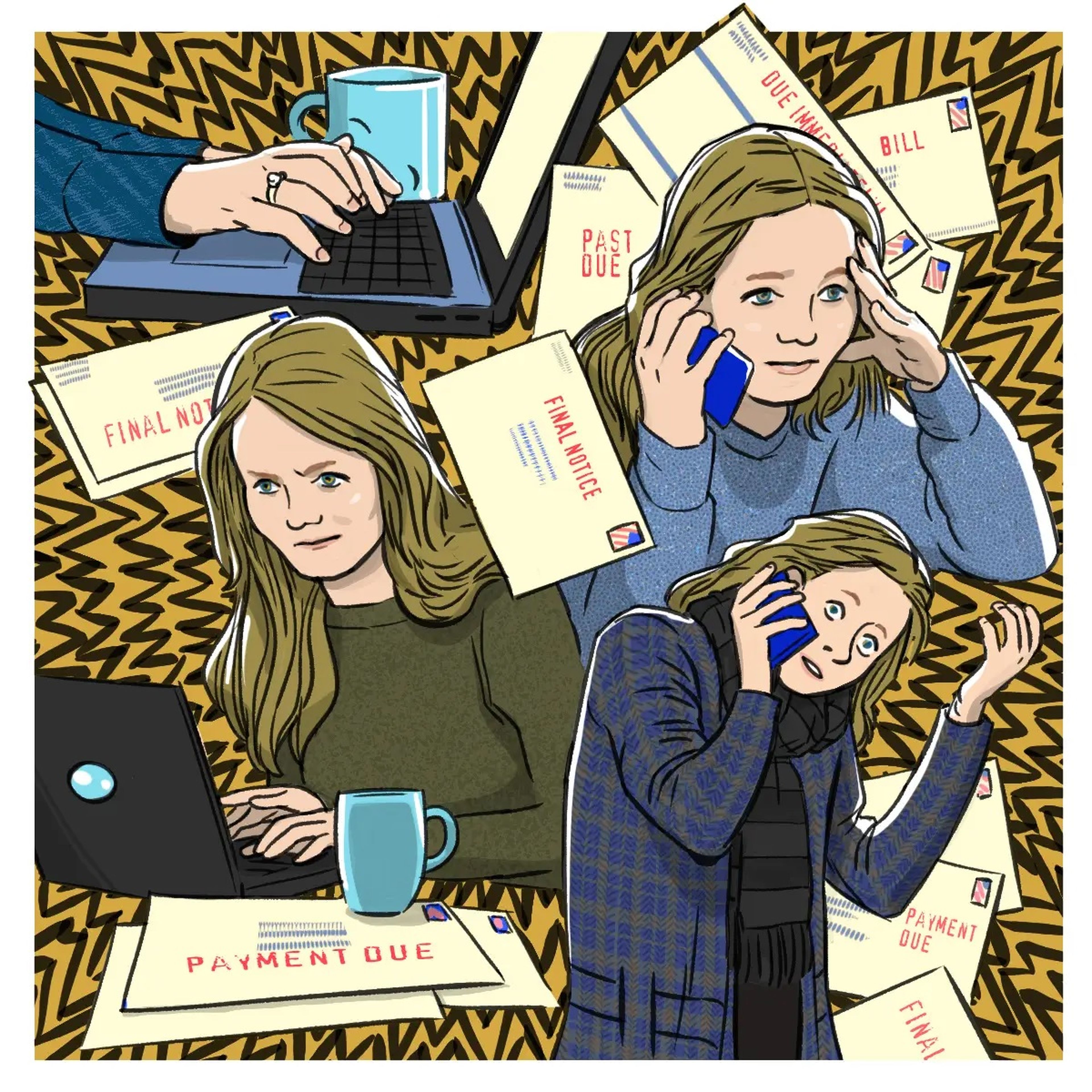

Mi teléfono, mi tarjeta de crédito, mi hacker, y yo: cómo suplantaron mi identidad y me estafaron 10.000 dólares

Frank Stockton para Business Insider

- Cuando suplantaron mi identidad, piratearon mi tarjeta SIM e hicieron compras con mi tarjeta de crédito, ni el banco, ni la compañía de teléfono ni la policía fueron capaces de ayudarme.

- Fue Psycho Bunny, una tienda de ropa, quien acudió al rescate y me ayudó.

Fue un viernes de julio cuando noté por primera vez que algo no iba bien. Estaba pasando un rato con mi familia en un precioso día de verano, nadando, bebiendo cerveza y sin mirar el móvil en ningún momento. Cuando por fin lo cogí para leer mis notificaciones, tenía 2 alertas de Verizon. Ambas contenían códigos de autorización, la medida de seguridad que toman cuando haces cambios en tu cuenta. También había un recibo de Verizon por 0 dólares y un mensaje dándome las gracias por activar mi nuevo dispositivo.

Inmediatamente comprobé mi cuenta de Verizon, pero nada parecía ir mal. El recibo parecía un fallo, como si la empresa me hubiera facturado tarde el teléfono. Lo había comprado 4 meses antes. A toro pasado, debería haber sospechado más. Debería haber llamado a Verizon de inmediato. Pero, ¿por qué perder el día con el servicio de atención al cliente cuando podía pasarlo en un barco?

A la mañana siguiente, sin embargo, ocurrió algo extraño. Cuando fui a enviar un mensaje de texto, me di cuenta de que no tenía cobertura. Intenté activar y desactivar el servicio móvil, reiniciar el teléfono... y nada. No podía enviar mensajes ni hacer llamadas. Le pedí a mi prometido que comprobara si algún problema con Verizon, pero no aparecía nada. Me pregunté si sería la señal, pero nunca había tenido este problema. Y entonces empecé a tener una sensación de terror.

Frank Stockton para Business Insider

Unos días antes, mi compañero Rob Price había publicado una historia sobre hackers que llevaban a cabo una campaña de acoso e intimidación para robar cuentas de Instagram y otros nombres de usuario en las redes sociales. En esa historia había una frase que no había oído antes, un tipo de pirateo que tuve que buscar: intercambio de SIM.

En un intercambio de SIM, el pirata informático no necesita robar físicamente tu tarjeta SIM. Sólo tiene que hacerse pasar por ti y convencer a un empleado de su proveedor de telecomunicaciones para que le active una nueva tarjeta SIM con su número de teléfono. Una vez hecho esto, tu móvil pierde automáticamente la señal y el hacker puede utilizar tu número. Puede enviar mensajes a otras personas haciéndose pasar por ti, recibir mensajes de texto de tu banco e incluso restablecer tus contraseñas para bloquear tus propias cuentas.

El intercambio de SIM no lleva mucho tiempo entre nosotros. Comenzó aproximadamente en 2018 para robar criptomonedas de otras personas, lo cual resultaba bastante fácil una vez que se tenía acceso completo al móvil de alguien. Pero ahora, dicen los expertos, el delito se ha vuelto más generalizado, y mucho más organizado. "Después de 2018, los hackers pasaron de ser ladrones de poca monta a convertirse en millonarios", dice Allison Nixon, directora de investigación de Unit 221b, una firma de ciberseguridad.

Pedí prestado un teléfono y llamé a Verizon, que confirmó que me habían cambiado la SIM. Mientras yo estaba de vacaciones en el oeste de Nueva York, a más de 4 horas de distancia, el hacker se había presentado en una tienda de Verizon en Columbus, Ohio, fingiendo ser yo, con una identificación falsa. Le dijo a un empleado de la tienda que su teléfono se había roto y le pidió que utilizara mi número de teléfono para activar un iPhone antiguo que habían traído consigo. Me acordé del extraño recibo de 0 dólares que había recibido el día anterior y comprobé la dirección de la tienda que aparecía al final. Efectivamente, era de una tienda Verizon de la zona de Columbus.

Me sorprendió la facilidad con la que alguien podía robarme el móvil; sin duda, el empleado de la tienda había metido la pata hasta el fondo. Pero cuando hablé con los responsables de Verizon, me explicaron que, en realidad, el proceso de activación del dispositivo había funcionado exactamente como se suponía. Cuando no es posible la autenticación de 2 factores, basta con una tarjeta de identificación. Todo lo que el hacker necesitaba era conocer la evidente laguna en la seguridad de Verizon, un trozo de plástico falso y un poco de descaro.

Verizon desactivó inmediatamente el teléfono que pertenecía al hacker y restableció el mío. Pero el empleado con el que hablé me advirtió que la estafa podía continuar.

Resultó que tenía razón.

Una vez que el hacker tuvo el control de mi número de teléfono, no perdió mucho tiempo. Salió de la tienda Verizon y fue a una tienda Apple cercana, donde utilizó mi tarjeta de crédito para gastar 6.370 dólares. Después fue a un centro comercial al otro lado de la ciudad para comprar en Gucci, donde hizo 2 transacciones distintas por un total de 2.956 dólares. Terminó en una tienda de ropa llamada Psycho Bunny, donde gastó unos 452 dólares. En total, acumuló casi 10.000 dólares (unos 9.100 euros) en compras con mi tarjeta en sólo unas horas.

A la mañana siguiente, quizá probando suerte, intentó hacer otra compra en Best Buy. Pero esto fue después de que yo hubiera hablado con Verizon y bloqueado mi tarjeta. Así que abrieron una línea de crédito de Best Buy a mi nombre. Aun así, había algo en todas las transacciones que me inquietaba. Me di cuenta de que el hacker nunca había entrado en mi cuenta de Chase ni en mis redes sociales. Para empezar, no entendía por qué necesitaba mi número de teléfono.

Cuando revisé mis mensajes de texto, me di cuenta de lo que tramaban. Chase, consciente de que no suelo gastar 10.000 dólares en una sola tarde, enviaba alertas de fraude por SMS cada vez que el hacker intentaba hacer una compra importante. Pude ver en mis registros que cada vez que llegaba una alerta de fraude, el pirata informático utilizaba mi teléfono para responder, lo que permitía que se efectuaran los cargos.

Ese misterio se resolvió con bastante facilidad. Pero había otro: ¿Cómo hizo el pirata informático tantas compras con mi tarjeta? Podía ver en mi cuenta que los cargos se habían producido en tiendas físicas, no en Internet. El hacker nunca entró en mi cuenta de iCloud para configurar Apple Pay, y mi tarjeta de crédito seguía estando en mi cartera.

Decidí llamar a cada una de las tiendas en las que había comprado el hacker para intentar averiguar qué había pasado. Primero llamé a Gucci. Un representante de la centralita de Gucci me informó de que ni siquiera tiene números de teléfono de sus tiendas, y que la única forma de saber cómo se había realizado la compra era visitar la tienda. Como estaba en Nueva York, a más de 14 horas de distancia, decidí probar suerte en Apple.

Apple tampoco me ayudó. Un empleado de la tienda me informó amablemente de que, a menos que supiera exactamente qué artículos se habían comprado, no había forma de buscar información sobre la transacción, aunque yo supiera el importe total gastado, el número de tarjeta y la fecha y hora de las compras. El empleado me dijo que había otra opción. Podía entregarme el recibo completo sin problemas, siempre y cuando la policía lo solicitara al departamento jurídico de Apple.

Decidí intentarlo por última vez en Psycho Bunny, una tienda de ropa masculina cuyo logotipo es una calavera con forma de conejo. El encargado de la tienda miró en el sistema y confirmó que sí, que alguien afirmó llamarse Avery H. había hecho una compra de 452 dólares (413 euros) utilizando mi número de tarjeta. El gerente dijo que el comprador había proporcionado incluso un número de teléfono que tenía un dígito menos que el mío. Por desgracia, esa era toda la información que tenía.

Descorazonada, colgué. No había conseguido averiguar cómo el ladrón se había hecho con mi tarjeta. Unos 15 minutos después, sonó mi teléfono. Era la directora de la tienda. Ella y su equipo habían decidido revisar las grabaciones de seguridad del día de la compra y habían encontrado imágenes del ladrón. Me pidió que describiera mi aspecto.

"Sí. La persona que estoy viendo aquí es básicamente todo lo contrario a ti", dijo la responsable. La ladrona era una mujer, pero llevaba un sombrero y una mascarilla cuando hizo la compra.

Frank Stockton para Business Insider

Pregunté si había podido ver cómo había pagado la ladrona los artículos.

"Utilizó una tarjeta de crédito física", me dijo.

La encargada parecía dispuesta a entregarme la grabación, así que llamé al departamento de policía de Columbus, entusiasmada por presentar esta nueva prueba. Ya había denunciado a la policía, presentado de una reclamación al centro de delitos de Internet del FBI y bloqueado mi tarjeta de crédito. Pero cuando hablé con un agente de la brigada de fraudes de Columbus, me preguntó si me habían robado dinero de mi cuenta bancaria o si la compañía de mi tarjeta de crédito me hacía responsable de los 10.000 dólares. Le dije que no. Chase había accedido a anular todos los cargos.

El agente se quedó callado un momento. "No vamos a investigar eso". La brigada, que sólo tiene 5 agentes, recibe 7.000 denuncias de fraude al año. Si yo no había perdido dinero, no merecía la pena su tiempo. Resultó que había hablado demasiado pronto, porque unas semanas más tarde, recibí una carta del departamento de fraudes de Chase en la que afirmaban haber cambiado de opinión. No creían que los cargos fueran fraudulentos y me hacían responsable de pagarlos.

De repente, me encontré con una deuda de 9.778,24 dólares (unos 8.900 euros) en mi tarjeta de crédito. A 3 semanas de mi boda, mi tarjeta estaba casi al límite y empezaba a cobrar intereses.

Supliqué a Chase que diera marcha atrás, pero me dijeron que pensaban que estaba mintiendo por 2 razones. Una, porque me habían enviado alertas de fraude cuando se hicieron las compras y yo las había aprobado. (¡Pero fue la ladrona, no yo! protesté.) Y 2, porque se había utilizado una tarjeta de crédito física para hacer las compras, aunque yo seguía en posesión de mi tarjeta. Cuando señalé que en las imágenes de seguridad de Psycho Bunny se podía ver a la ladrona con una tarjeta física, el representante de Chase dijo que habría sido imposible para cualquiera duplicar el microchip de mi tarjeta. La única forma de que Chase accediera a retirar los cargos era que yo les proporcionara documentación que demostrara que me habían cambiado la tarjeta SIM, ya fuera un informe oficial de la policía o una carta de Verizon confirmando que mi número de teléfono había sido pirateado.

La policía ya me había dicho que mi denuncia tardaría semanas en tramitarse. Así que, en la que fue mi tercera llamada a Verizon, rogué a la compañía que me facilitara documentación sobre el fraude, que ya habían reconocido. Pero después de una hora y media al teléfono, en la que me pasaron con 5 departamentos diferentes, una representante de Verizon me dijo que no podían proporcionarme nada por escrito que confirmara que me habían cambiado la SIM. En ese momento, me dijo, era una cuestión legal.

Entonces, de repente, tuve otro golpe de suerte. Después de que Chase me hiciese responsable de la deuda, les supliqué que reabrieran mi caso de fraude y lo comprobaran de nuevo. Les envié una carpeta con todas las pruebas que tenía. Había una captura de pantalla del recibo cuando el hacker activó mi teléfono en Columbus, a cientos de kilómetros de donde me encontraba en ese momento. Había documentación de que había presentado informes a la policía, al FBI, a la Comisión Federal de Comercio y a la Comisión Federal de Comunicaciones. Y había un rastro documental que demostraba que me habían obligado a bloquear mi expediente crediticio en las principales agencias de informes de crédito.

Mis ruegos debieron surtir efecto, porque Chase asignó un nuevo investigador para que estudiara mi caso. Unos días después de que Verizon me rechazara, me llamó. Había encontrado algunas cosas que el primer investigador había pasado por alto. Para empezar, después de que el hacker intentara hacer su primera compra con mi tarjeta y Chase emitiera una alerta de fraude, el hacker había llamado a Chase desde mi número de teléfono. Se hizo pasar por mí y pidió a Chase que permitiera la compra.

¿Sabes que cuando llamas al servicio de atención al cliente suele decir: "Esta llamada puede ser grabada"? Pues no mienten: Chase tenía una grabación de la llamada. El investigador de fraudes había escuchado la grabación y me había llamado para comprobar si era la misma voz. Aunque no quiso dar muchos detalles, me dijo que estaba claro que no era yo quien había aprobado la compra.

Pero hubo otra cosa que le pareció extraña. Normalmente, cuando tu tarjeta de crédito está a punto de caducar, como era el caso de la mía, el banco te envía una nueva con unas semanas de antelación. El investigador de Chase me dijo que cuando la gente recibe la nueva tarjeta, sigue un patrón de conducta bastante estándar: inmediatamente dejan de utilizar su antigua tarjeta y cambian a la nueva. Pero yo no lo había hecho: seguía utilizando mi antigua tarjeta.

En este punto de nuestra conversación, casi podía oír cómo mi corazón empezaba a latir más fuerte. "La cosa es que yo no he recibido una tarjeta con una nueva fecha de caducidad", le dije.

Frank Stockton para Business Insider

El investigador explicó que las compras en Columbus se habían realizado con la tarjeta con la nueva fecha de caducidad. Mientras tanto, ese mismo día yo había utilizado la tarjeta antigua para pagar una cena en el oeste de Nueva York. El misterio de la tarjeta de crédito estaba resuelto. El hacker se había hecho con mi nueva tarjeta, y por eso todas las compras parecían legítimas. Entre las pruebas del robo de la tarjeta y la grabación de voz, bastó para convencer a Chase de que cambiara de opinión y anulara definitivamente los cargos.

Pero surgió un nuevo misterio: ¿Cómo consiguió la ladrona mi nueva tarjeta? El investigador de Chase se devanó los sesos para averiguarlo. Vivo en Nueva York. Entonces, ¿cómo pudo el hacker entrar en mi buzón antes de largarse a Ohio a comprar camisetas de hombre en Psycho Bunny?

A menos que no hubieran robado la tarjeta de mi buzón.

Resulta que Chase es el mayor emisor de tarjetas de crédito de Estados Unidos. También tiene un enorme centro de operaciones en Ohio. En 2016, Bloomberg informó de que Chase fabricaba el 60% de sus tarjetas en la zona. Las nuevas tarjetas de crédito emitidas por el banco llegan a un apartado de correos en la ciudad de Westerville, a 22 minutos en coche del centro de Columbus.

Me imaginé que esto no podía ser una mera coincidencia. Quizá la persona que pirateó mi teléfono tenía algún tipo de acceso al centro de operaciones de Chase y había conseguido mi tarjeta de crédito en su lugar de origen. Pero cuando pregunté a Chase al respecto, me aseguraron que la empresa cuenta con estrictos protocolos de seguridad que hacen prácticamente imposible que las tarjetas sean robadas entre el momento en que se fabrican y cuando entran en el Servicio Postal. De hecho, Chase pudo decirme exactamente cuándo salió mi tarjeta de su centro de operaciones (el 13 de julio) y cuándo fue escaneada por última vez en una instalación postal (el 16 de julio). Es muy probable, según Chase, que me robaran la tarjeta del correo.

Suzanne Lynch, directora del programa de delitos financieros de la Universidad de Utica, me dijo que, en realidad, sacar las tarjetas del correo se ha vuelto muy común desde 2015, cuando la mayoría de las compañías de tarjetas comenzaron a incrustar sus plásticos con microchips. Frente a la nueva tecnología, dijo Lynch, los ladrones simplemente cambiaron su estrategia y pasaron a la "vieja escuela": robar tarjetas en lugar de falsificarlas.

Pero había un último misterio. Sue Brennan, portavoz del Servicio Postal, explicó que mi tarjeta de crédito fue escaneada en el centro de procesamiento más cercano a mi oficina de correos local. Lo que significa que los ladrones la robaron en Nueva York el 16 de julio y la llevaron de vuelta a Ohio a tiempo para gastar en el centro comercial el 22 de julio.

2 meses después de mi hackeo, el 29 de septiembre, los fiscales federales de Nueva York anunciaron que habían desarticulado una trama que me resultaba familiar. 3 empleados de correos fueron acusados de robar tarjetas de crédito y pasárselas a 5 "compradores", que las utilizaban para comprar ropa y bolsos de lujo en tiendas como Chanel y Hermès que luego revendían por Internet. En total, la banda robó cientos de identidades y defraudó 1,3 millones de dólares a minoristas y compañías de tarjetas de crédito. Los carteros, que se hacían llamar Lady Fab y Junzie-J, fueron detenidos. El cabecilla del grupo, Ace, y los compradores, entre ellos Payso, Dev y Conny Cash, siguen en libertad.

Quienquiera que haya pirateado mi identidad, tiene sentido que empezara por mi tarjeta de crédito. Eso explica por qué decidieron cambiar la SIM de mi teléfono en primer lugar, para poder interceptar las alertas de fraude y utilizar mi tarjeta impunemente. Y como me robaron la tarjeta del correo, tenían mi dirección, lo que facilitó la creación de un documento de identidad falso para enseñárselo a Verizon. Una vez que tuvieron el control de mi número de teléfono, fue una carrera contrarreloj para pasar por Apple Store, Gucci y Psycho Bunny antes de que descubriera el pirateo y bloqueara su acceso a mis cuentas.

También está claro que el robo de mi identidad fue posible, en gran parte, gracias a las mismas empresas y funcionarios que se suponía debían impedirlo. Verizon aceptó un documento de identidad falso y luego se negó a ayudarme confirmando que el ataque se había producido. Chase intentó cobrarme 10.000 dólares en compras que nunca hice. La policía estaba demasiado abrumada para investigar. Gucci ni siquiera se molestó en facilitarme el número de teléfono de una de sus tiendas. Puede que el hacker cometiera el delito, pero las empresas estadounidenses fueron cómplices a posteriori.

Frank Stockton para Business Insider

Pero, ¿quién era el hacker? Esa es una de las cosas más difíciles de mi robo de identidad, como periodista y como víctima: simplemente no hay forma de saber quién lo hizo, y mucho menos de exigirle responsabilidades. Si no fuera por los dedicados empleados de Chase y Psycho Bunny, que se tomaron el tiempo y el esfuerzo de investigar, seguiría sin saber qué pasó y cómo lo consiguió el hacker. Me robó mi identidad, pero nunca sabré nada de la suya.

Al parecer, este tipo de sentimiento es bastante común entre las víctimas del robo de identidad, y bastante inútil. Eva Velásquez, presidenta y CEO del Centro de Recursos contra el Robo de Identidad, una organización sin ánimo de lucro que ayuda a las víctimas de delitos de identidad, me dijo que la mayoría de la gente nunca se entera de dónde o cómo se vieron comprometidos sus datos. En muchos casos, las redes de fraude tienen su sede en el extranjero. "Es mucho mejor que te centres en tu recuperación que en la justicia. Es un sentimiento humano normal, pero nada productivo en esta circunstancia", me dijo Velásquez.

Lo más importante, me dijo, es que mantenga la guardia alta. Una encuesta realizada por el centro de recursos reveló que la mitad de las víctimas de robo de identidad acababan siendo víctimas de nuevo. Esto se debe a que la mayoría de los procedimientos de verificación de identidad se basan en lo que Velásquez denomina "datos estáticos", como los números de la Seguridad Social, que permanecen constantes a lo largo de nuestra vida. Lo que significa que por mucho que bloquee mis archivos de crédito o configure la autenticación de 2 factores o utilice contraseñas seguras o evite los intentos de phishing, la probabilidad de que alguien vuelva a robar mi identidad sigue siendo muy alta.

"Yo comparo la victimización con una enfermedad física. Puede remitir, pero eso no significa que haya desaparecido", me dijo Velásquez.

Aún así, a veces me pregunto por la mujer que utilizó mi tarjeta en Psycho Bunny. Es lo más cercano que tengo a una persona real a la que culpar de esto. ¿Fue ella también la que hackeó mi teléfono? Y si es así, ¿por qué lo hizo? ¿Por dinero? ¿Por diversión? ¿A petición de alguien más? ¿Fue una operación en solitario o parte de la creciente ola de delincuencia organizada que, como los empleados de correos detenidos en Nueva York, utiliza los intercambios de tarjetas SIM y los robos de tarjetas de crédito para ganar dinero? Nunca lo sabré. La única prueba de su papel en el robo de mi identidad es una imagen borrosa, con sus rasgos oscurecidos por un sombrero y una mascarilla, en las grabaciones de seguridad de Psycho Bunny, y una voz en el sistema de grabación de Chase que no suena como la mía.

Otros artículos interesantes:

Conoce cómo trabajamos en Business Insider.